准备

样本信息:

文件名:xiongmao.txt

MD5:512301c535c88255c9a252fdf70b7a03

SHA256:40fee2a4be91d9d46cc133328ed41a3bdf9099be5084efbc95c8d0535ecee496

大小:30,001 字节

实验环境与工具:

虚拟环境:windows_7_ultimate_with_sp1_x86

工具:IDA_Pro、x64dbg、PCHunter、HRSword、DIE_win32 (由于 HRSword 进程总是被病毒干掉,得结合着 PCHunter 和录屏来看)

行为分析

tips: 由于是在 win7 系统中进行的行为分析,我们需要使用以管理员身份运行。在 win xp 系统中,默认用户拥有管理员权限,无需授权的执行就可以修改系统文件,这也就给计算机病毒提供了温床。

1.启动资源管理器发生闪退

病毒成功运行。

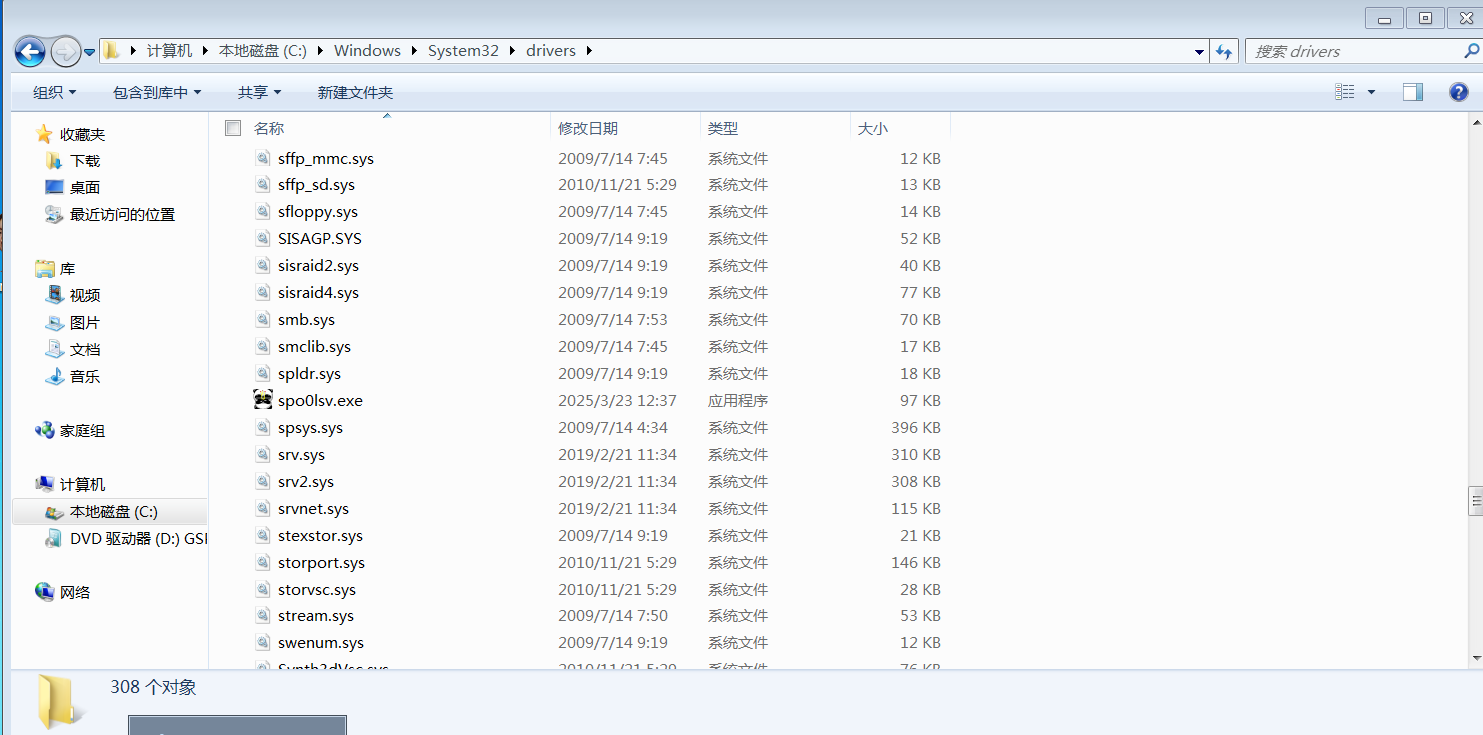

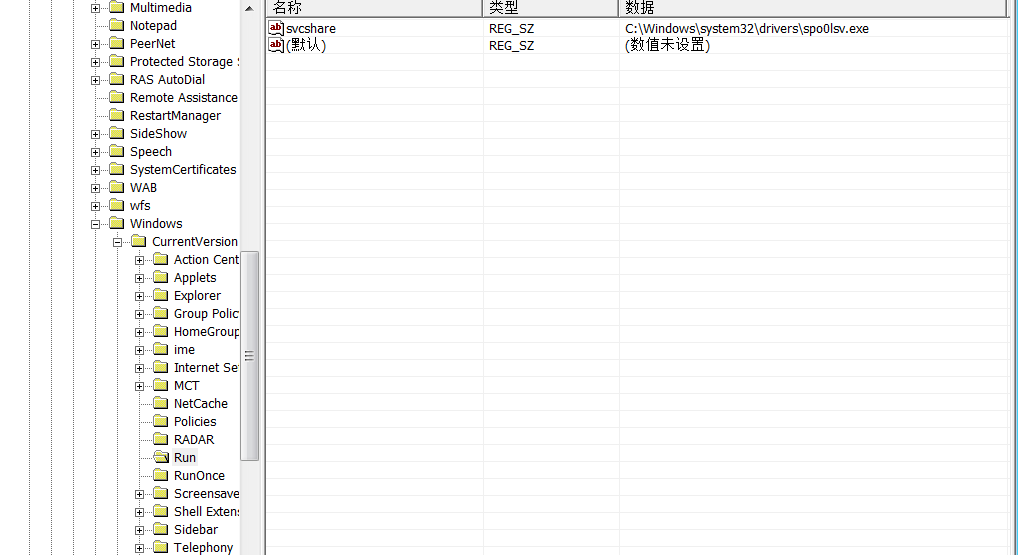

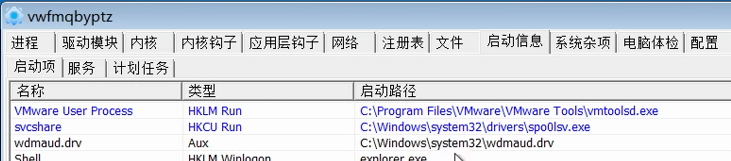

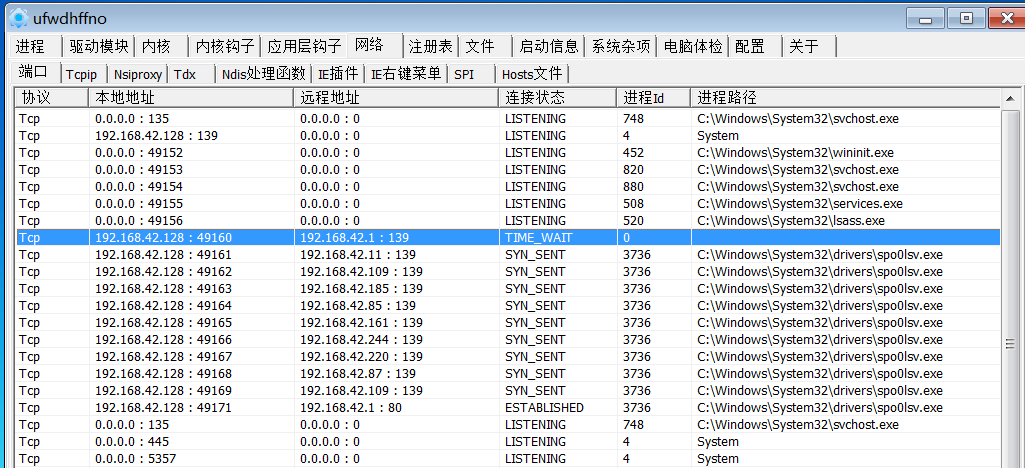

2.复制到drivers路径下:

并创建相关启动项

3.程序的exe文件被“感染”

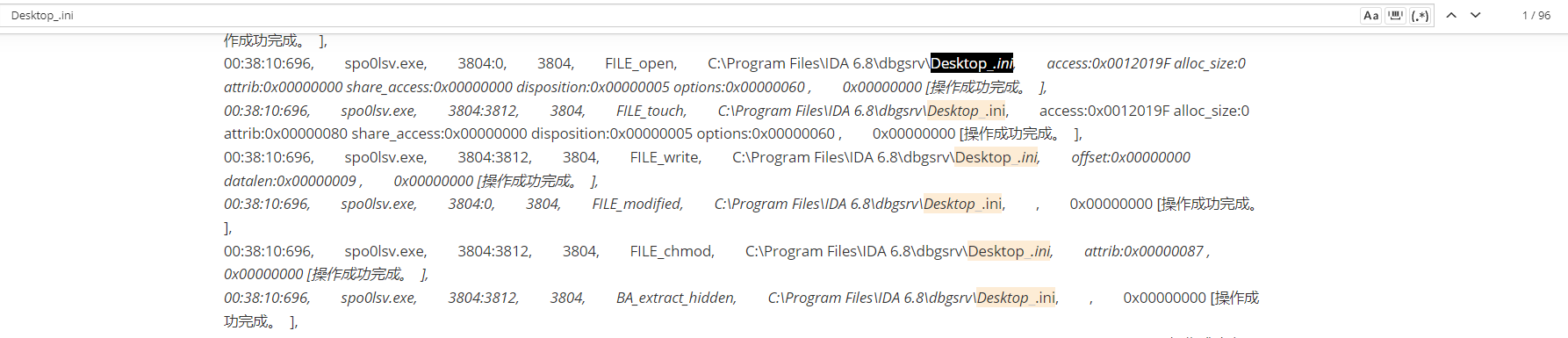

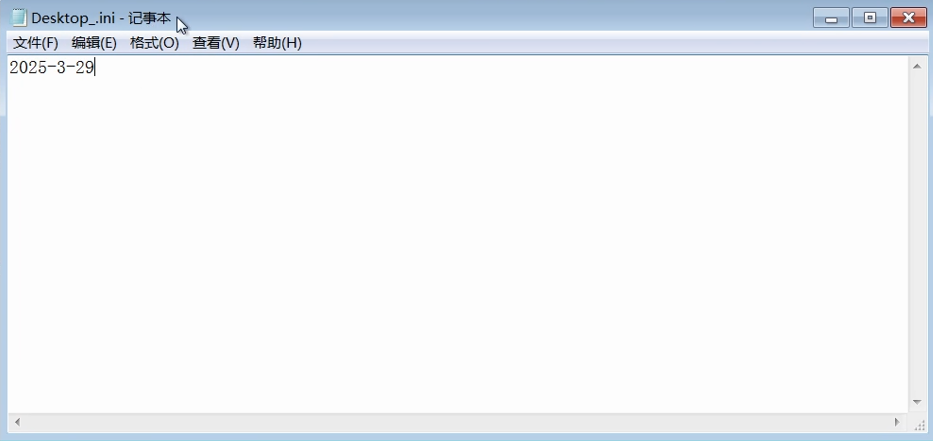

4.创建大量Desktop.ini文件

几乎每个路径下都有,只写入了创建时间。

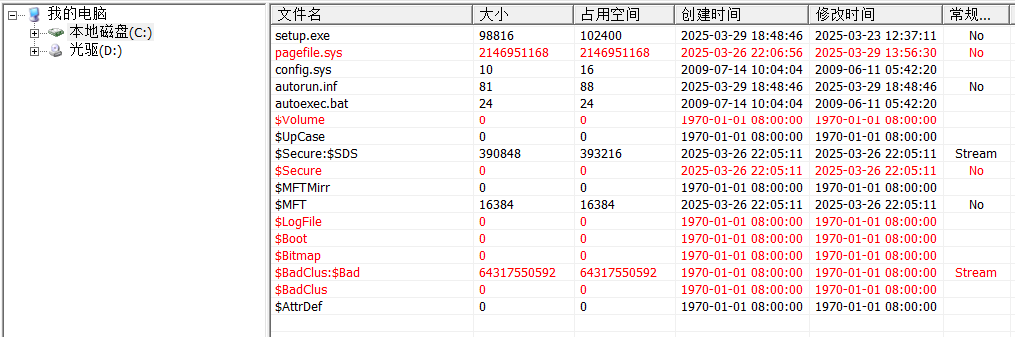

5.在C盘根目录下创建setup.exe和autorun.inf

两个文件有隐藏属性

病毒作者意图是访问 c 盘或插入 U 盘时,自动启动 setup 文件,但这个样的设计已经在 win7 即更高版本的 Windows 系统中失效。

- Windows 7 及更新系统默认禁用 U盘移动硬盘的 autorun.inf 自动运行功能(仅保留光驱支持)。

- 需手动打开设备或触发右键菜单才会执行程序。

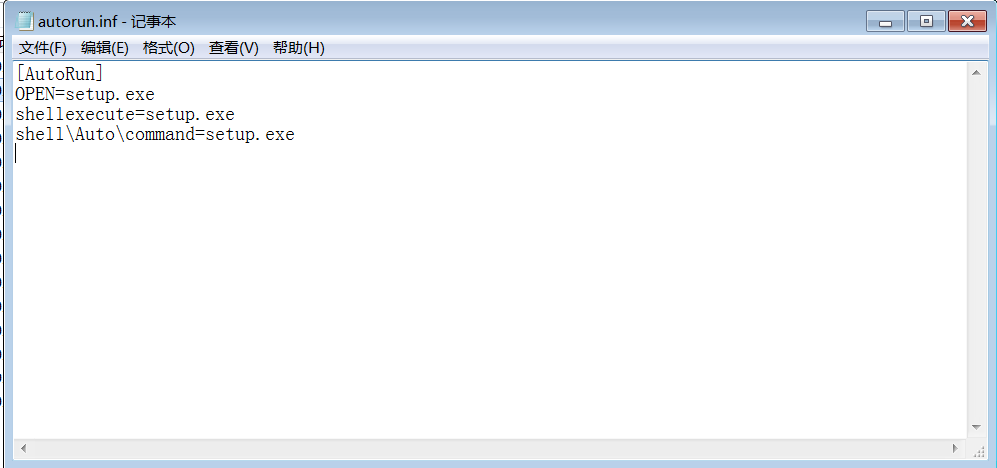

6.网络方面

SYN_SENT 状态(端口 139): 大量向不同内网 IP 的 139 端口发起连接请求,表明内网扫描行为,用于探测漏洞或横向传播恶意软件(如利用 SMB 协议漏洞)。

ESTABLISHED 状态(端口 80): 成功连接至

192.168.42.1:80,可能意图是恶意软件与 C2 服务器通信或数据外传

二进制文件分析:

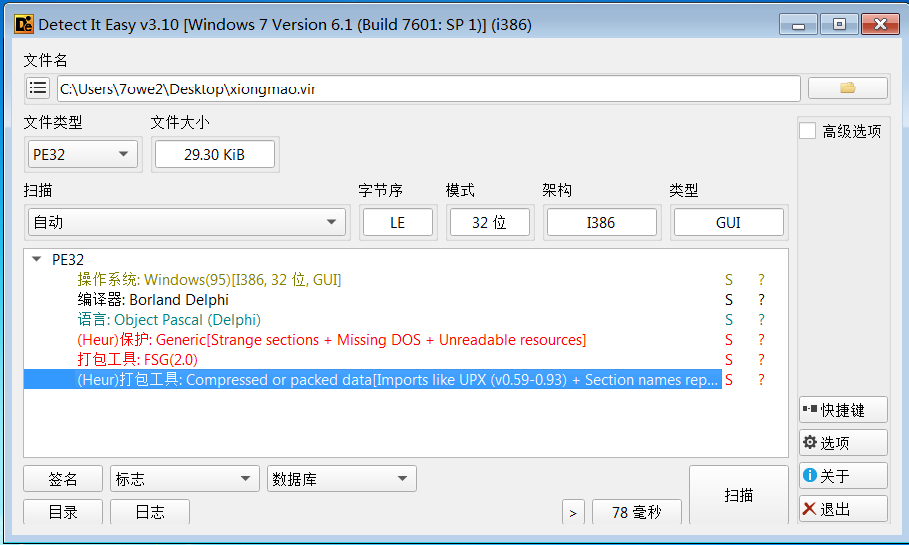

查壳与脱壳:

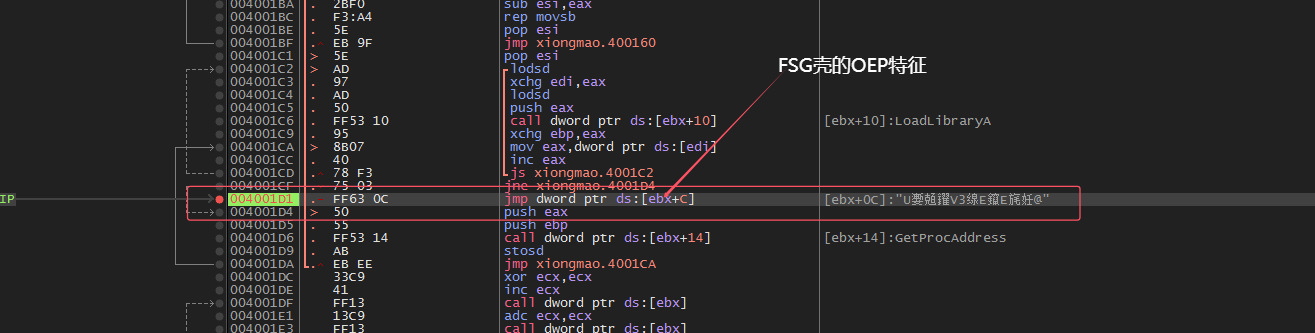

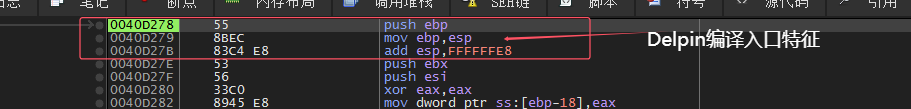

查壳:是有壳的。FSG 工具打包

简单说一下怎么脱,上面的 DIE 被扰乱了,实际只有 FSG 壳,这个样本同时具有 FSG 壳 OEP 特征和 DelPhi 编译器入口特点,很好找 OEP,scylla 普通模式找 IAT 表,然后 dump+fix dump,就可以了。

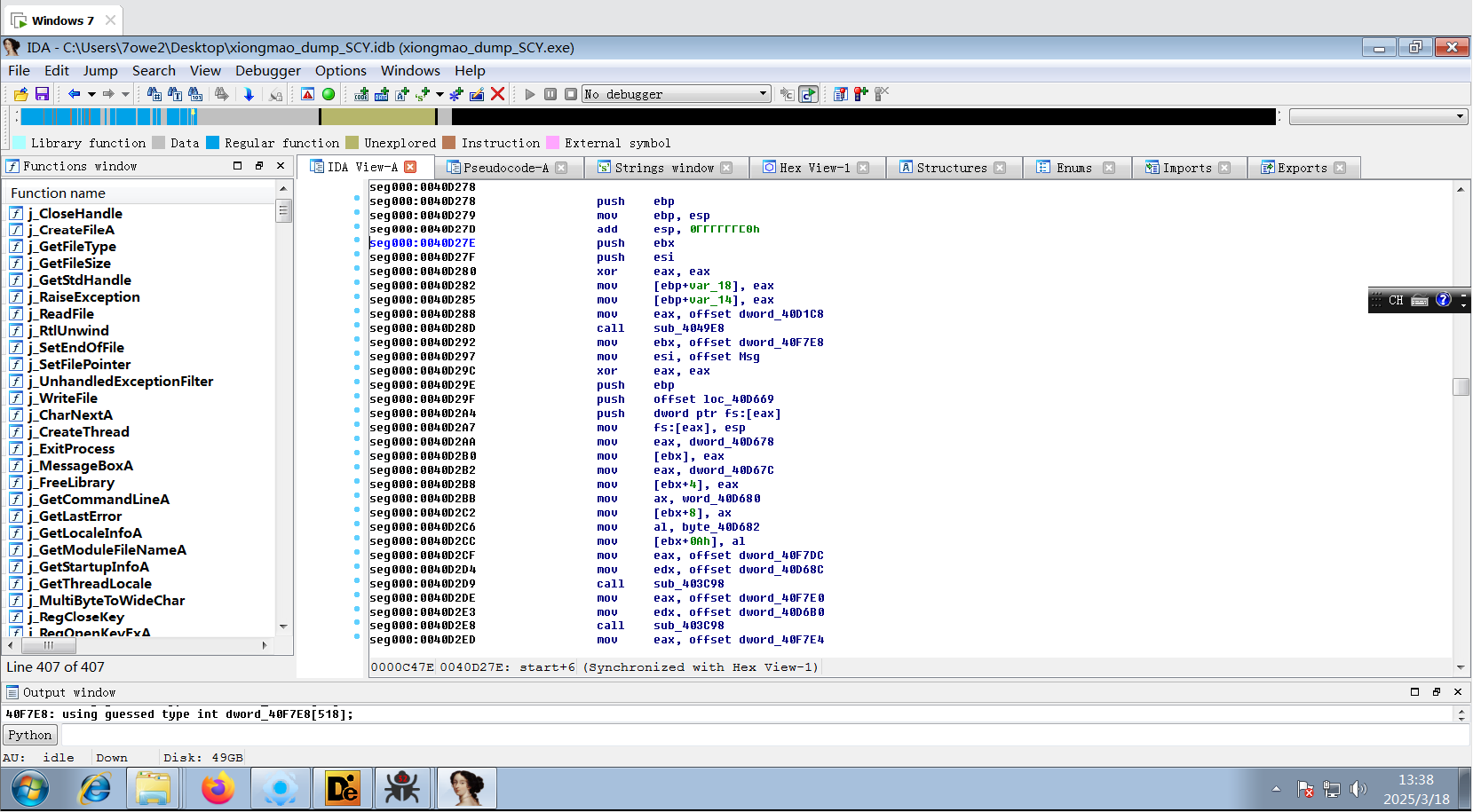

能看到还是恢复了很多东西。

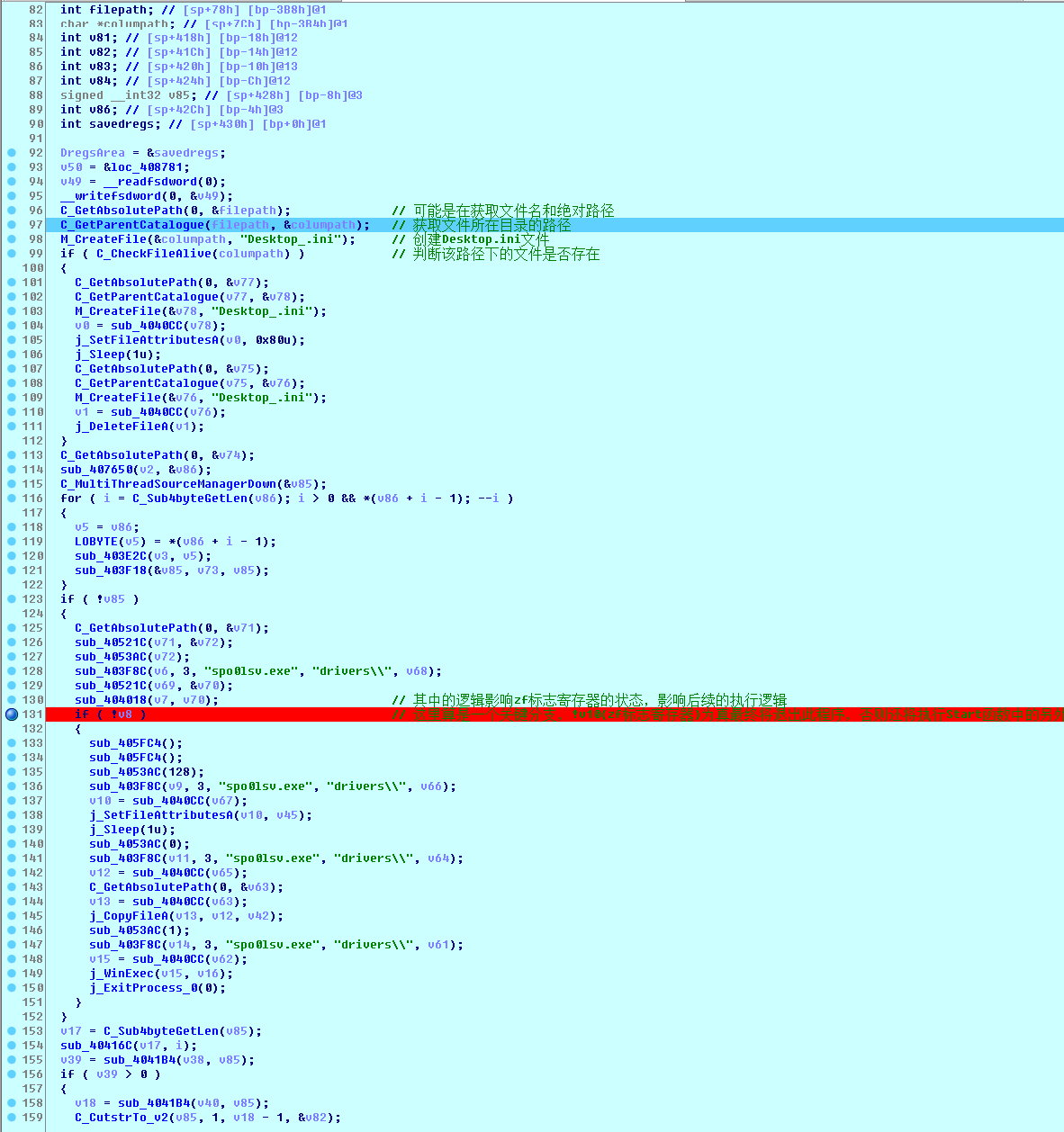

逆向伪代码分析:

j_XXXXX 是识别出来的系统函数名

C_XXXX 是分析过后的自定义的,逻辑分析得比较清晰可信的函数名

M_XXXX 是未细致分析过的自定义的,根据上下文初步猜测的函数名

sub_XXXX 则是 IDA 根据函数偏移命名的函数名

动态调试分析:

通过调试结果,观察运行后变量表现,推测函数功能

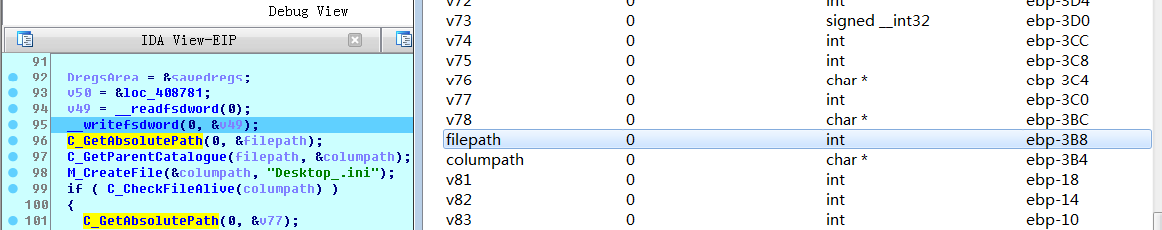

执行前:(C_GetAbsolutePath)

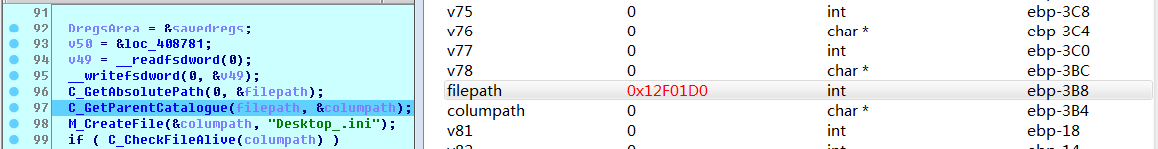

执行后:

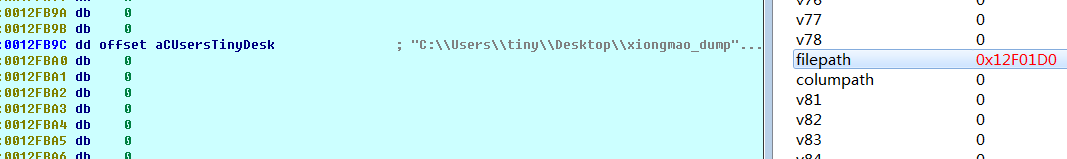

参数在函数执行前后的变化很明显,获得该程序的绝对路径。

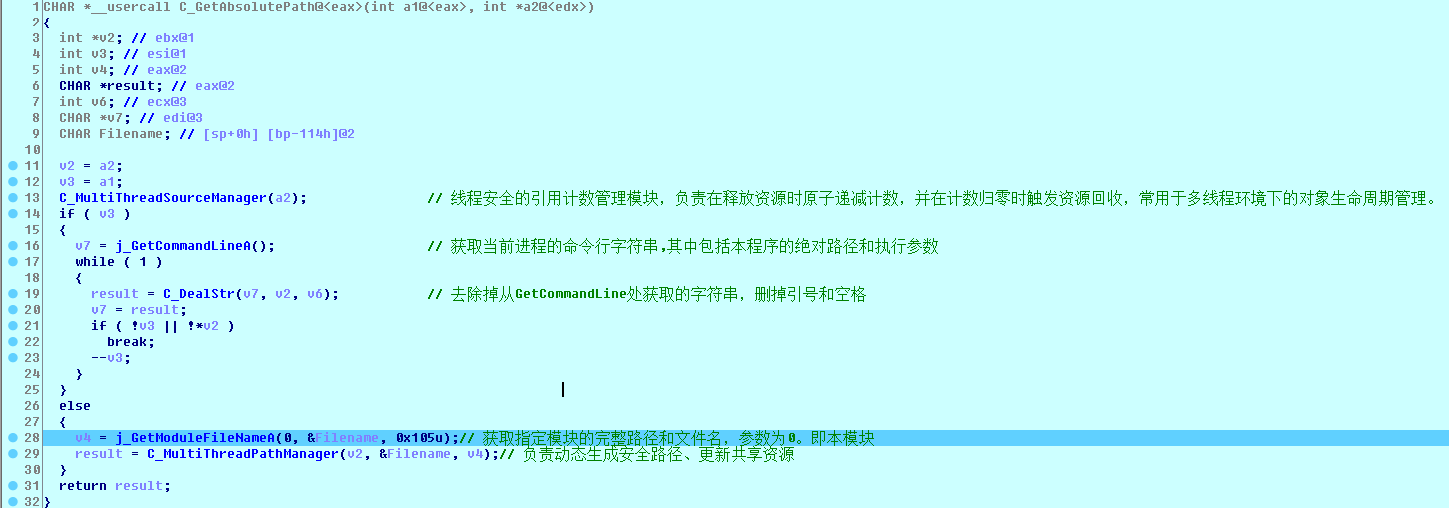

静态分析:

通过对已确认函数名的调用,分析该函数的功能:

通过 j_GetCommandLineA 和 j_GetModuleFileNameA 可以分析出 sub_40277c 与获取路径相关。

分析结果:

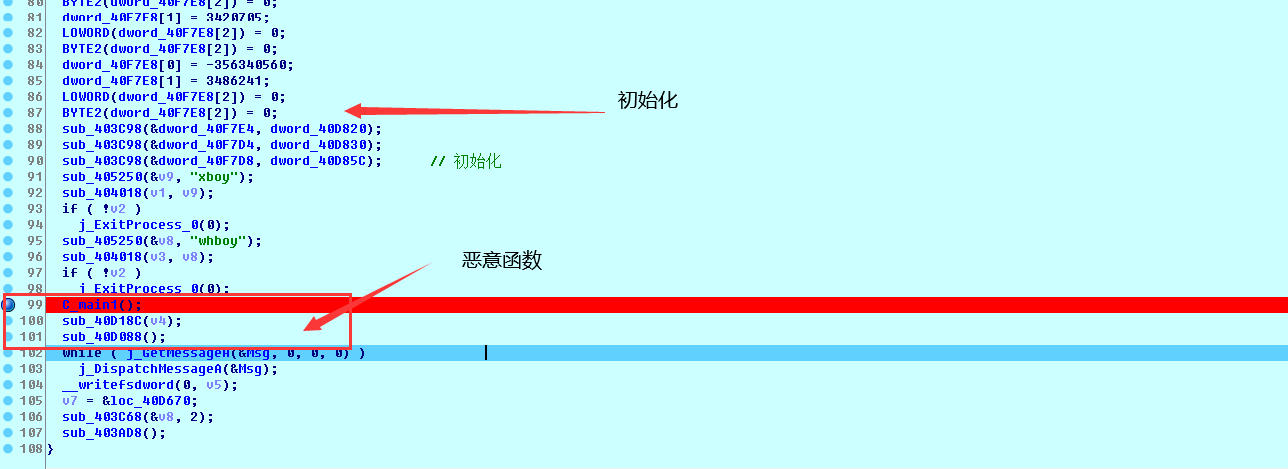

C_mian(部分):

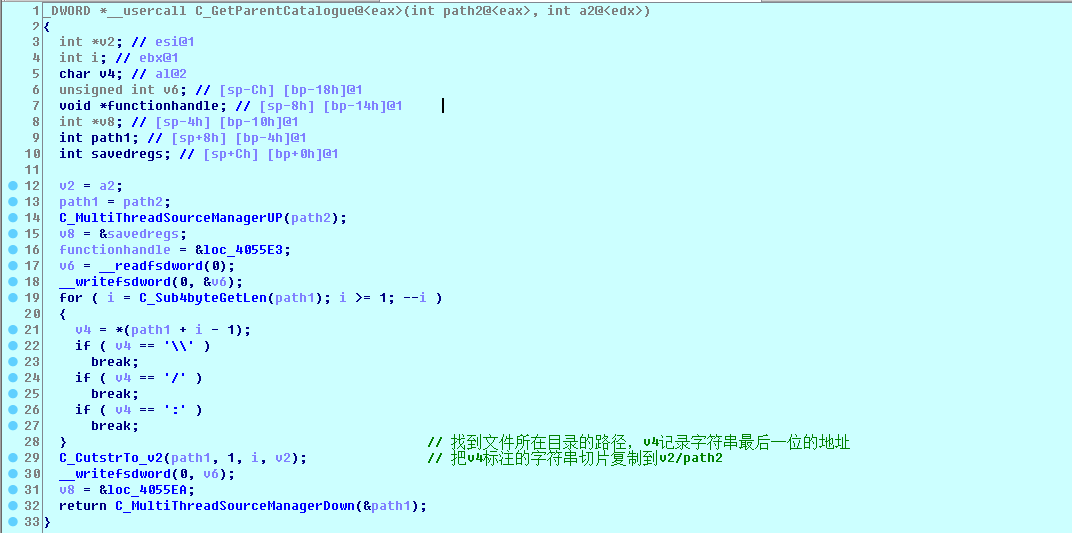

C_GetParentCatalogue: